Приложение Telegram на Android удобное и быстрое, но безопасность по умолчанию не идеальна. Большинство утечек и взломов происходят не из-за «всеобщего взлома Telegram», а по бытовым причинам: фишинговые страницы, украденные сессии на чужих устройствах, слабые пароли, дубликаты SIM-карты, лишние разрешения на телефоне. Хорошая новость в том, что большую часть рисков можно снять за 10–15 минут точечных настроек.

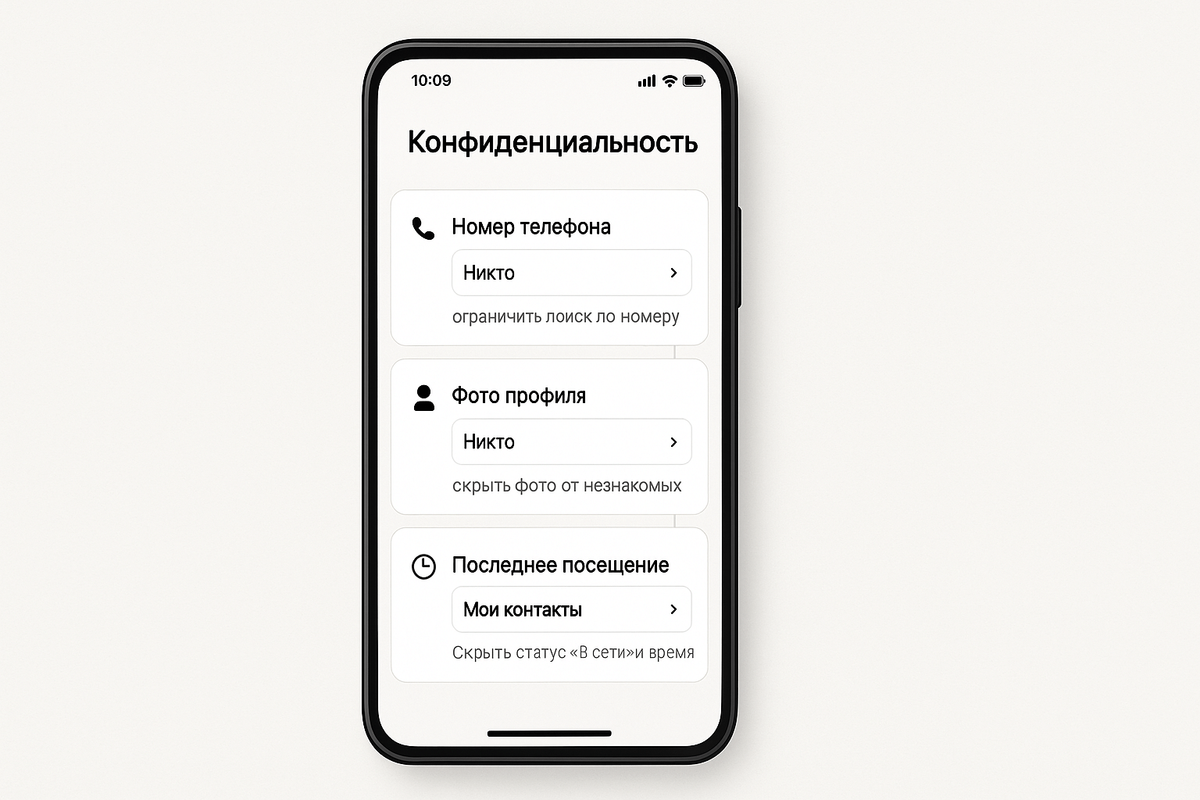

Настройки приватности в Telegram: кто видит номер, фото и активность

Главная цель — показать в профиле только то, что вы действительно готовы открыть. На Android путь одинаковый для всех пунктов: Меню (☰ или профиль) → Настройки → Конфиденциальность. Ниже — что именно переключить и зачем.

Телефонный номер: видимость и поиск по номеру

- Кто видит мой номер: выберите «Никто» для максимальной приватности или «Мои контакты», если номер нужен знакомым. Исключения настраиваются через списки «Всегда разрешать» / «Никогда не разрешать».

- Кто может находить меня по номеру: поставьте «Мои контакты» или «Никто», чтобы незнакомые люди не находили ваш аккаунт по базе номеров.

- Зачем это нужно: ограничение видимости и поиска по номеру резко снижает риск спама, социальных атак и «привязки» аккаунта к вашей личности.

- Практика: используйте username (ник) и ссылку t.me/вашник вместо номера. Так вы общаетесь, не раскрывая телефон.

Фото профиля: круг доступа и исключения

- Кто видит мои фото: оптимально «Мои контакты». Для публичных активностей — оставьте «Все», но добавьте список «Никогда не разрешать» (например, нежелательные контакты или частые спамеры).

- Как поступить с аватаром: поставьте нейтральное фото, скрывающее рабочие/личные данные (бейджи, номера авто, место работы и т. п.).

- Зачем: фотография — сильный идентификатор; ограничение доступа снижает риск докса и преследования.

Последнее посещение и онлайн-статус

- Кто видит «Последнее посещение»: вариант «Мои контакты» или «Никто». Помните правило взаимности: чем сильнее вы скрываете свой статус, тем менее точно видите чужие статусы.

- Кто видит, что я «в сети»: настройка рядом с «Последним посещением». Поставьте «Мои контакты» или «Никто», если не хотите давать сигнал о текущей активности.

- Исключения: воспользуйтесь списками «Всегда разрешать» / «Никогда не разрешать», чтобы, например, близкие видели реальный статус, а остальным показывалась «неточная» метка.

- Зачем: скрытие актуального онлайна и точного времени захода снижает давление и манипуляции («почему был онлайн и не ответил»), а также мешает трекингу вашей активности.

Пересылка сообщений и ссылки на аккаунт

- Пересылка сообщений: ограничьте, кто может пересылать ваши сообщения с активной ссылкой на профиль. Выберите «Мои контакты» или «Никто», если не хотите, чтобы ваши слова гуляли по чатам с привязкой к аккаунту.

- Почему важно: пересланное сообщение часто становится «мостом» к вашему профилю. Отключение ссылки защищает от нежелательного внимания.

Кто может добавлять вас в чаты и находить по имени

- Добавление в группы: поставьте «Мои контакты» и при необходимости добавьте «черный список» через «Никогда не разрешать».

- Имя пользователя: выбирайте ник, который не раскрывает личную информацию. Если вы публичны — используйте отдельный «рабочий» ник.

Эти настройки не мешают пользоваться Telegram, но заметно сокращают круг людей, которые видят ваш номер, лицо и точную активность. Дальше — усилим входную защиту и пароли.

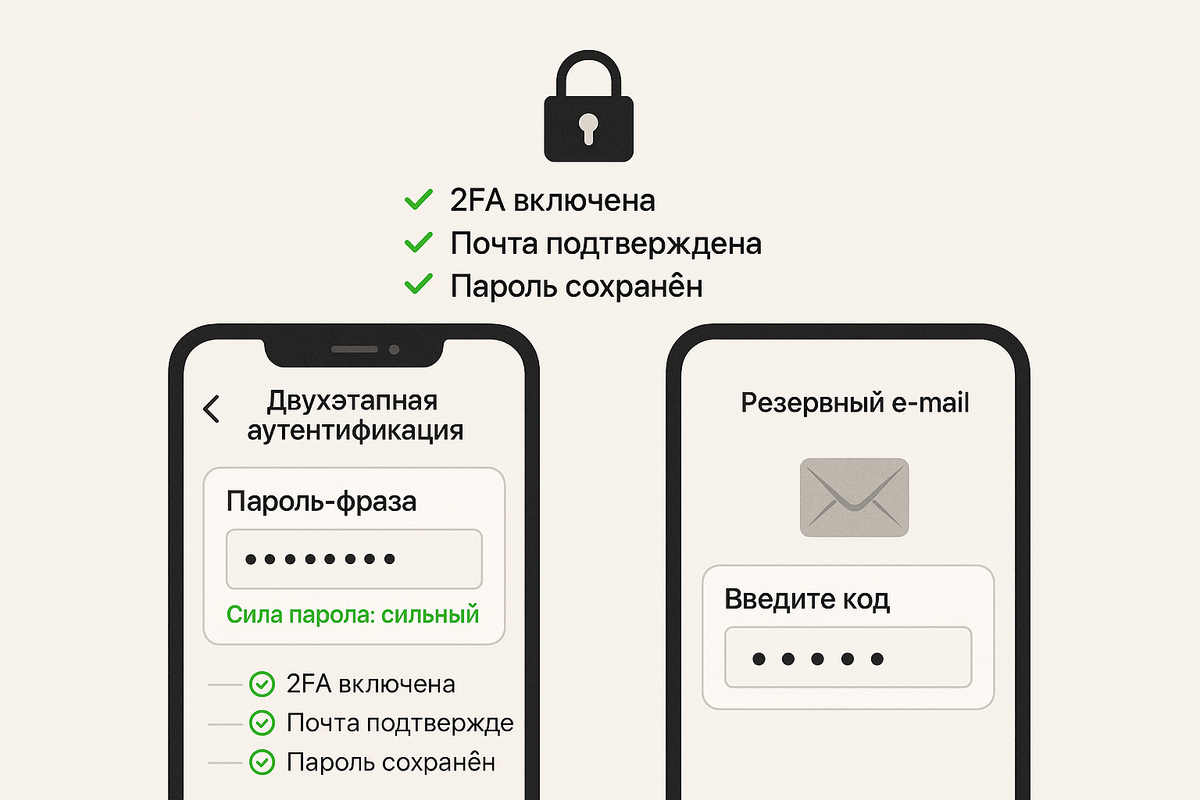

Двухэтапная аутентификация: включение, резервный email и безопасные пароли

Двухэтапная аутентификация (2FA) добавляет к коду входа ещё один фактор — ваш пароль-фразу, известную только вам. Даже если кто-то перехватит SMS или QR-вход, без этой фразы войти не получится.

Как включить 2FA на Android

- Откройте Меню → Настройки → Конфиденциальность и безопасность → Двухэтапная аутентификация.

- Нажмите «Установить пароль», введите и подтвердите пароль-фразу.

- Задайте подсказку (по желанию) — избегайте прямых намёков на сам пароль.

- Укажите резервный e-mail для восстановления доступа (рекомендуется, см. ниже).

- Подтвердите действия и перезапустите клиент при необходимости.

Важно: при включённой 2FA вход через QR-код на ПК также потребует вашу пароль-фразу. Обойти её нельзя.

Резервный e-mail: зачем и как

- Зачем: если забудете пароль-фразу, без резервной почты восстановление может занять длительное время или быть невозможно на новом устройстве.

- Как настроить: в том же разделе 2FA укажите рабочий e-mail, подтвердите код из письма, включите уведомления о входах.

- Защита почты: включите 2FA в самой почте, используйте уникальный пароль, проверьте резервные контакты/коды.

Безопасная пароль-фраза: практические правила

- Длина: от 12–16 символов. Лучше — фраза из 4–5 случайных слов (на любом языке), разделённых пробелами/знаками.

- Уникальность: не повторяйте пароль из почты, банка, соцсетей.

- Сложность без боли: комбинируйте слова, цифры и знаки, но избегайте очевидных замен типа o→0, a→@.

- Подсказка: не выдаёт пароль напрямую (без дат рождения, кличек, названий улиц и т. п.).

- Хранение: используйте менеджер паролей (встроенный в Android/браузер или отдельный). Не сохраняйте пароли в «Заметках» без шифрования и не делайте скриншоты.

Что будет при утере пароль-фразы

- Есть резервный e-mail: инициируйте сброс пароля через письмо. Следуйте инструкциям, учитывайте возможную задержку безопасности.

- Нет резервной почты: вход на новых устройствах будет ограничен. Доступ на уже авторизованных устройствах сохранится — зайдите в 2FA и добавьте e-mail как можно скорее.

- Всегда проверяйте, откуда пришло письмо о сбросе: домен отправителя, текст, орфография. Не переходите по ссылкам из подозрительных писем.

Частые ошибки и как их избежать

- «Сделаю простой пароль, чтобы не забыть» — риск моментального перебора. Используйте фразу из нескольких слов и менеджер паролей.

- «Подсказка = половина пароля» — злоумышленнику этого часто достаточно. Пусть подсказка будет ассоциацией, понятной только вам.

- Игнор резервного e-mail — самое частое сожаление после потери доступа. Настройте сразу.

- Фишинг: Telegram не просит пароль-фразу в ботах, «службах поддержки» и внешних сайтах. Вводите её только в официальном приложении/клиенте.

С включённой двухэтапной аутентификацией ваш аккаунт перестаёт зависеть от SIM-карты и одноразовых кодов. Это ключевой барьер против перехвата входа и самый важный шаг всей настройки безопасности.

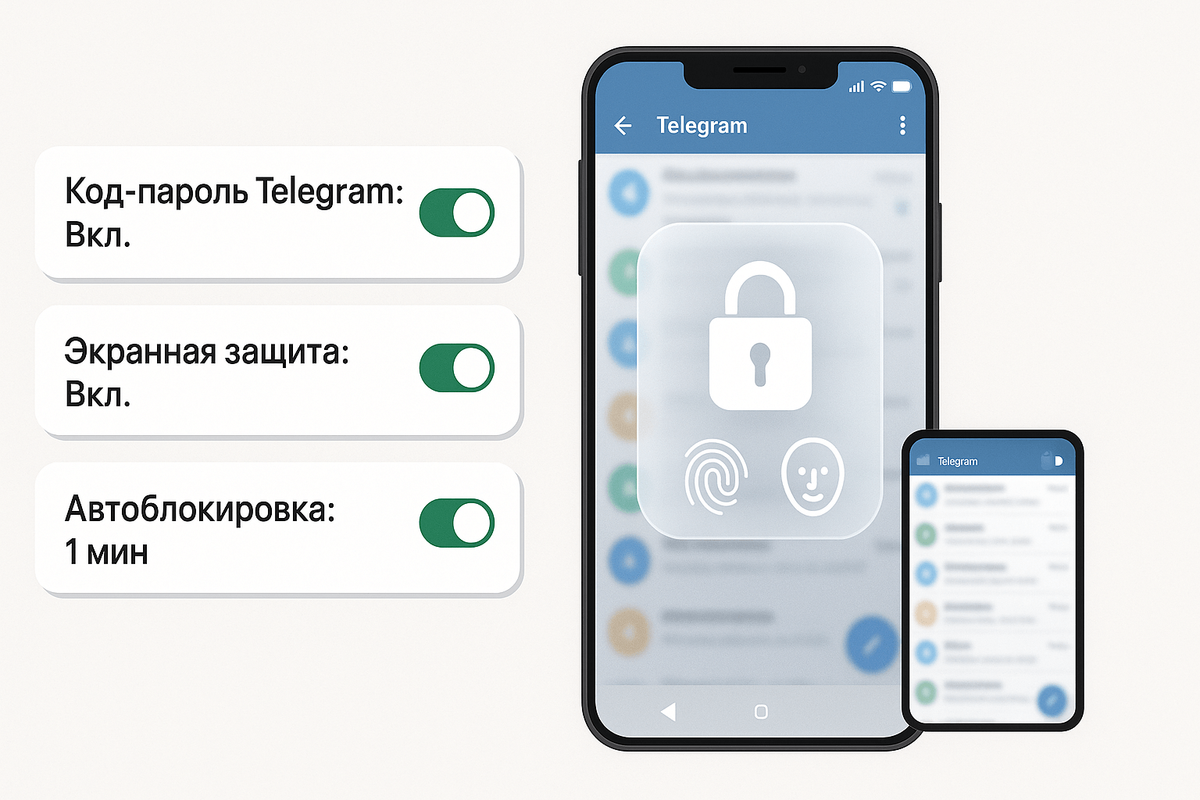

Защита устройства и приложения: код-пароль, биометрия, блокировка и автозамок

Даже идеальные настройки аккаунта бессильны, если смартфон разблокирован или Telegram открыт без защиты. Наша задача — закрыть доступ к приложению, скрыть содержимое на экране и в «переключателе задач», а также минимизировать утечки через разрешения Android.

Код-пароль и биометрия в Telegram

- Где включить: Меню → Настройки → Конфиденциальность и безопасность → Код-пароль (или «Блокировка с паролем»).

- Что выбрать: придумайте отдельный код для Telegram (не совпадает с PIN устройства). Затем включите «Разблокировка по отпечатку/Face ID», чтобы не вводить код каждый раз.

- Почему это важно: код на приложение защищает чаты при физическом доступе к телефону: на работе, в общественных местах, при кратком оставлении устройства без присмотра.

Автоблокировка и моментальная блокировка

- Автоблокировка: в том же разделе задайте таймер «Автоблокировка» (1–5 минут). Короткий таймер ограничивает окно, когда чаты открыты.

- Моментальная блокировка: включите быстрый замок на главном экране приложения (иконка замка в шапке — если доступна) или закрывайте Telegram жестом назад до экрана с замком.

- Сценарий: если приходят уведомления с содержимым, ставьте блокировку сразу после чтения, особенно в публичных местах.

Экранная защита: превью и скриншоты

- Скрыть содержимое в переключателе задач: включите опцию «Экранная защита/Screen Security» в разделе безопасности Telegram (если доступно в вашей версии) — это скрывает превью чатов в списке последних приложений.

- Скриншоты: в секретных чатах скриншоты ограничены/помечаются. Для обычных чатов полагайтесь на экранную защиту и дисциплину: не открывайте чувствительные данные на публике.

- Блокировка уведомлений на локскрине: Настройки Android → Уведомления → Telegram → «Показывать без содержимого» или «Скрывать конфиденциальный текст на экране блокировки».

Разрешения Android и защита от перехвата

- Минимальные разрешения: в Настройки Android → Приложения → Telegram → Разрешения оставьте только необходимое (камера/микрофон — «по запросу»). Отзовите «Память/Файлы», если не отправляете медиа регулярно.

- Запрет «поверх других окон»: отключите у подозрительных приложений право «Отображение поверх других окон» — это снижает риск подмены интерфейса (tap-jacking).

- Службы специальных возможностей: проверьте список приложений с доступом к «Специальным возможностям/Accessibility». Лишние — отключить.

- Play Protect/антивирус: включите Play Protect, избегайте APK из неизвестных источников, обновляйте систему безопасности Android.

Блокировка экрана устройства — базовый рубеж

- Надёжный локскрин: поставьте сложный PIN/графический ключ или пароль. Биометрия удобна, но главный «ключ» — именно PIN/пароль.

- Автоблокировка экрана: уменьшите таймаут до 30–60 секунд. Чем короче — тем меньше шансов, что кто-то прочитает ваши чаты мимоходом.

- Смарт-разблокировка/доверенные устройства: отключите «разблокировка по месту/по Bluetooth», если телефон часто оставляете без присмотра.

Кэш, локальные данные и резерв

- Управление кэшем: Настройки → Данные и память → Использование памяти. Настройте автоочистку медиа (например, «1 месяц») и лимиты кэша. Это уменьшит объём локально хранимых файлов.

- Секретные чаты: помните, они не облачные. Потеря устройства = потеря истории этих диалогов. Не храните в них единственные копии важных данных.

- Экспорт на ПК: для периодического бэкапа используйте официальный Desktop-клиент (экспорт данных), но храните архивы в зашифрованном виде.

Так вы закрываете «физический» доступ к переписке, прячете чувствительные элементы интерфейса и снижаете риск перехвата через системные разрешения. Дальше — контроль сеансов и безопасный вход.

Контроль сеансов и разрешений: активные входы, подключённые устройства, доступы

Даже сильный пароль теряет смысл, если у вас остались «хвосты» — забытые сессии на чужом ПК или в веб-клиенте. Наша цель — видеть все точки входа, быстро закрывать лишние и не давать приложениям Android лишних прав.

Где посмотреть активные сеансы и как их закрыть

- Откройте Меню → Настройки → Устройства (или «Конфиденциальность и безопасность → Активные сеансы» в некоторых версиях).

- Проверьте список: текущее устройство и другие сеансы (Desktop, Web, планшеты и т. п.). Обратите внимание на модель/ОС, город/IP, время активности.

- Ненужные или незнакомые — завершить. Если есть сомнения, используйте «Завершить все другие сеансы» и войдите заново только там, где нужно.

Признаки подозрительного сеанса: незнакомое устройство, вход из странного региона/часового пояса, активность в время, когда вы не пользовались Telegram, старый «Web»-клиент, которым вы давно не входили.

Безопасный вход и QR

- QR-вход используйте только с официальным Telegram Desktop/Web. Никогда не сканируйте QR с сайтов «проверки аккаунта», ботов «поддержки» и чужих ссылок.

- При любой попытке входа 2FA (пароль-фраза) обязательно запрашивается. Если не запрашивается — вы, вероятно, на фишинговой странице.

- После входа на новом устройстве всегда зайдите в раздел Устройства и убедитесь, что список корректный.

Уведомления о входах и контроль активности

- Официальные оповещения о входе приходят от системного аккаунта Telegram в «Сохранённые сообщения»/личные сообщения. Если увидели уведомление о входе «не вами» — срочно завершите все другие сеансы и смените пароль-фразу 2FA.

- Периодически (раз в 2–4 недели) просматривайте раздел Устройства. Это занимает минуту, но вовремя ловит «забытые» ПК и веб-клиенты.

Разрешения Telegram на Android: только необходимое

- Откройте Настройки Android → Приложения → Telegram → Разрешения.

- Камера, микрофон, файлы — ставьте режим «Разрешать только при использовании» или «По запросу». Если редко отправляете медиа — временно отзовите.

- Контакты — давайте доступ только если синхронизация действительно нужна. Иначе оставьте «Запрещено».

- Местоположение — отключите, если не пользуетесь геолокацией в чатах.

Спецдоступы и «скрытые» риски

- Отображение поверх других окон (overlay): у подозрительных приложений отключите этот доступ — он позволяет накладывать «липы» на экран и перехватывать касания.

- Специальные возможности (Accessibility): проверьте, кто имеет доступ. Лишние — отключить. Такой доступ даёт широкие права на управление устройством.

- Доступ к уведомлениям: не давайте его сторонним «клинерам» и «антиспамам», которые читают ваши сообщения из уведомлений.

- Установка неизвестных приложений: запретите для браузера/файлового менеджера, если не устанавливаете APK осознанно.

Чистый список устройств и строгий контроль разрешений закрывают две самые частые дыры: забытые сессии и избыточные права приложений, через которые утекают данные или перехватывается экран.

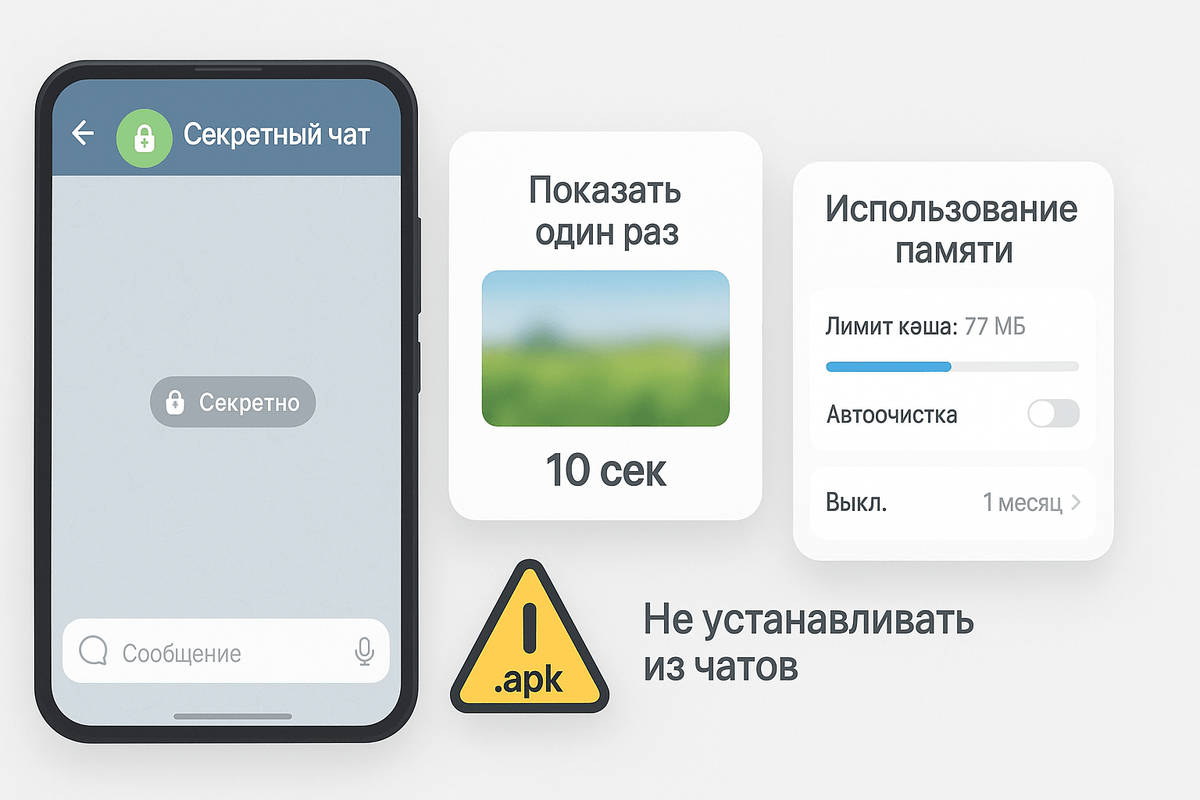

Безопасная работа с чатами и файлами: секретные чаты, самоуничтожение, управление кэшем

Сильные пароли не спасут, если вы бездумно открываете вложения или оставляете чувствительные данные в открытых чатах на годы. Ниже — короткие правила, которые реально снижают риск утечки в повседневном использовании.

Секретные чаты: когда и зачем

- Что это: диалоги с сквозным шифрованием (E2E), привязанные к конкретным устройствам. История не хранится в облаке и не синхронизируется между гаджетами.

- Особенности: нет пересылки сообщений, доступен запрет/метка скриншотов (в зависимости от версии), можно включить таймер автоудаления.

- Когда использовать: пароли-фразы, документы, номера карт, личные фото — всё, что не должно оказаться в облаке или на других устройствах.

- Как начать: откройте профиль собеседника → «Начать секретный чат». Помните: при смене/сбросе устройства историю секретных чатов вернуть нельзя.

Автоудаление и одноразовые медиа

- Автоудаление в любом чате: в меню чата выберите «Автоудаление сообщений» и выставьте срок (например, 24 часа или 7 дней). Подходит для рабочих переписок и «чувствительных» тем.

- Одноразовые фото/видео: при отправке медиа нажмите значок таймера и выберите «Показать один раз» или время самоуничтожения. Это ограничит повторный просмотр и сохранение.

- Зачем: сокращаете «поверхность атаки» — даже при доступе к устройству злоумышленник увидит меньше данных.

Файлы и ссылки: правила гигиены

- Не ставьте APK «из рук в руки»: устанавливайте приложения только из доверенных магазинов. Не включайте «Неизвестные источники», если не уверены на 100%.

- Проверяйте расширения и размер: двойные расширения (.jpg.exe, .pdf.apk), странно маленькие/огромные файлы, пароленные архивы «ради безопасности» — поводы отказаться от открытия.

- Осторожно с укоротителями ссылок: смотрите конечный домен (нажмите и удерживайте ссылку, чтобы увидеть адрес). Не авторизуйтесь на страницах, куда попали по неизвестной ссылке.

- Боты и формы: не отправляйте персональные данные ботам, которым не доверяете. Бот видит всё, что ему пишут в чат, и сообщения, где он упомянут.

Кэш и память: меньше следов на устройстве

- Где настраивать: Настройки → Данные и память → Использование памяти.

- Автоочистка медиа: задайте срок хранения (например, «1 месяц») для фото/видео/файлов. Сообщения в облаке не удаляются, очищается только локальный кэш.

- Лимиты кэша: установите предел (например, 2–4 ГБ). Когда он достигнут, Telegram автоматически начнёт очищать старые файлы.

- Сохранение в галерею: отключите автоматическое «Сохранять в галерею» для приватных чатов/групп, чтобы личные медиа не попадали в общую фотоленту телефона.

Практические сценарии

- Передача личных документов: секретный чат + одноразовое фото/таймер + отключённое сохранение в галерею.

- Рабочие переговоры: включённое автоудаление + регулярная очистка кэша + запрет пересылки чувствительных фрагментов.

- Подозрительное вложение: не открывайте, пока не подтвердите источник; перешлите в «Сохранённые сообщения» и проверьте расширение/домен.

Эти шаги не усложняют переписку, но резко снижают риск случайной утечки через вложения, «вечные» сообщения и разросшийся кэш на устройстве.